海外や外出先から日本の動画配信サービスを見たり、公衆WiFiスポットなどを利用する時には、セキュリティ対策のためVPN経由での接続が必須です。しかしながら無料VPNは危険が多く有料でも不安が残る。これには無料ソフト自作する自宅VPNサーバーが最適。その方法を解説します。

VPNサーバー利用のススメ

VPN(Virtual Private Network)とは、一般のインターネット回線上に仮想の専用通信経路を設けて、セキュリティ面を向上させた安全な通信を行う方式のことを言います。VPNを使用することで、データが暗号化され、盗聴や改ざんから情報を守ることが出来ます。

海外からTverなどの日本の動画配信サービスや、Youtubeなど見るためには、VPNサーバーを経由する必要があります。これは、配信サービスの利用が日本国内に限られているからで、日本に設置されたVPNサーバーを経由することで海外からでも日本国内からのアクセスとして解釈されため可能となります。

VPN接続で安全に日本のテレビを見る方法を下記リンクに紹介しています。

また、海外旅行などで利用することが多い空港での公衆WiFiや、外出先で利用するカフェ、商業施設の無料WiFiスポットなどの利用は暗号化がされていないので、通信内容が盗聴されたり改ざんされたりする恐れがあり、個人情報流出などセキュリティ上の問題があります。

最悪な場合、悪意のある第三者が運営するWiFiアクセスポイントの利用で、マルウェアや悪質なWEBサイトへの誘導により犯罪に巻込まれる可能性もあります。

このような場合でも、VPN接続を利用することで、通信内容を暗号化したセキュアな環境でWiFiの利用が出来ます。

このように、海外からの日本国内サイトへの接続や、インターネットアクセス時における安全性を高めるためVPNの利用は大変有効な手段です。

VPNサービスの利用

VPNサービスを利用するには、一般に無料と有料のサービスがありますが、特に注意したいのは、無料サービスです。

無料サービスとは、VPNサーバーの運営者にメールアドレスなどを登録して無料で利用出来るサイトですが、無料サービスを維持するため何らかの方法で収益を計っているのが現状です。

このように、本来安全であるはずのVPN接続が、通信内容から得たメールアドレスやパスワードなどの個人情報を抜出し、第三者に提供している可能性も高くセキュリティ面では非常に問題があります。

一方、有料サービスでは、しっかりとした管理体制でサービス提供を行うことが期待出来ますが、安価で提供されているサービスでは、無料VPNと同様に、個人情報流出や、セキュリティ面での問題が拭い切れません。

そもそもVPN接続は、企業などが構築しているLAN(ローカルエリアネットワーク)に入るのが目的であるため、利用者はそのLANの一つのクライアントとなり、通信データは常に監視され、通信ログなどに記録される状況となっています。これでは外部には安全であっても、内部的には問題が残ります。

また、費用の面でも月額1,000円を超える出費は決して安くありません。

自宅にVPNサーバーを立てる

そこで提案するのが、自宅にサーバーを自作で設置することです。月に1,000円も払うなら、いっそのこと自宅にVPNサーバーを立ち上げよう!と言うのも十分考えられます。

パソコンとインターネット回線があれば、無料のソフトをインストールして直ぐにVPNサーバーを立上げることが出来ます。

自宅VPNなら、個人情報の流出は皆無です。VPNソフトウェアは筑波大学で開発された無料のSoftetherを使うことでセキュリティ面の高い信頼できるシステムを作り上げることが出来ます。

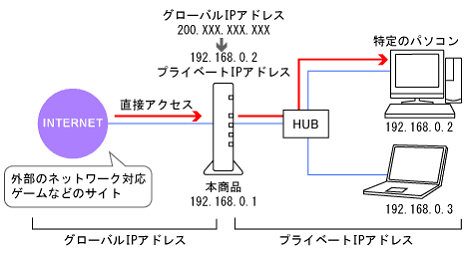

この自宅VPNの基本的な考えは、自宅のパソコンをサーバーとして運用し、外部から自宅にVPN接続するもので、結果的に自宅のLANに入ることになります。

このため、第三者のVPNサーバーを経由することがないので、個人情報の流出や通信内容を盗聴される心配もありません。

また、第三者のVPNサーバーでは出来ない自宅のLAN上にあるハードディスクにアクセスしてファイルのアップロードやダウンロードをすることも出来ます。

そして、なにより銀行口座へのアクセス、WEBサイトでのクレジットカードの入力なども自宅LANからならセキュリティ面で安心して利用出来るのが大きなメリットです。

自宅VPNは自宅のネットワーク(家庭内LAN)に入り、LAN上のひとつの機器として機能します

自宅VPNサーバー構築のすすめ

自宅のパソコンをVPNサーバーとして運用し、自宅外から利用することで安全・安心なインターネット接続を行うVPNサーバーの構築手順について説明します。

必要なもの

自宅には、パソコンを設置します。OSはWindows 、またはLinuxでも可能です。そして、インターネット回線が必要です。

ここで紹介しているVPNサーバーに使用したパソコンは、自宅で日常的に使っている、Epson TY5000S(CPU:Intel Core i5 3.10 GHz、メモリ:8GB)で、OSはWindows7をWindows10 に無料アップブレードしたものです。

ソフトウェアは筑波大学における学術目的の研究プロジェクトとして開発されたSoftEther VPN(フリーウェア)を利用します。

VPNサーバーソフトのインストール

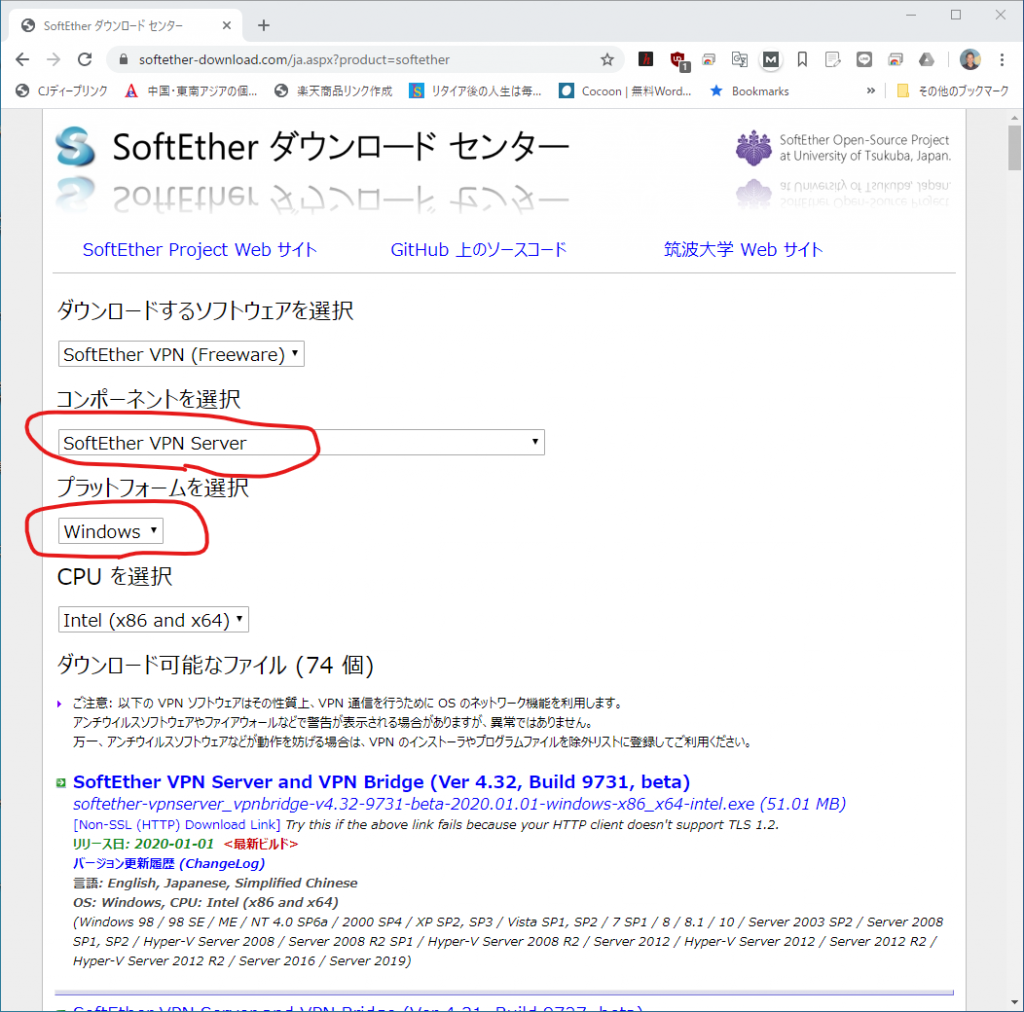

Softetherを下記サイトからダウンロードします。

https://www.softether-download.com/ja.aspx?product=softether

ダウンロードするソフトウェアが[SofEther VPN(Freeware)]となっているのを確認して、[コンポーネントを選択]に[Softether VPN Server]を[プラットフォームを選択]に[Windows]を選択して、表示される[ダウンロード可能なファイル]の最上段のファイルをクリックする。

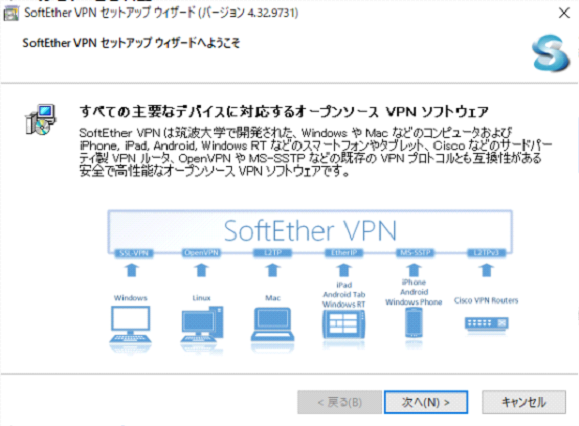

ダウンロードしたファイルをダブルクリックで実行すると、Softetherセットアップウィザードが実行され次の画面が表示されるので、「次へ」をクリックする。

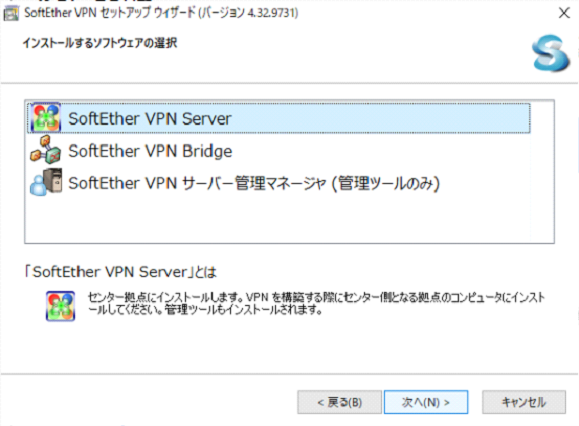

[インストールするソフトウェアの選択]で[Softether VPN Server]を選択して、次へをクリック

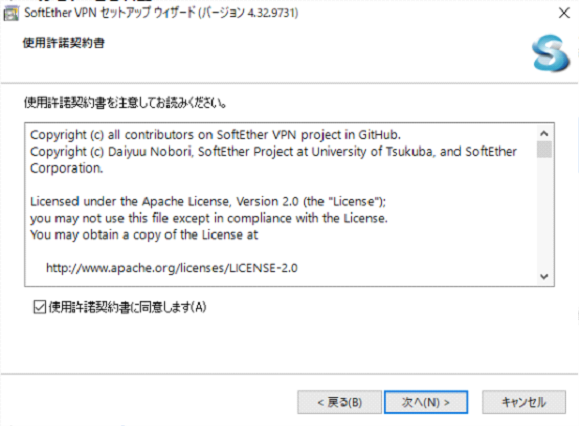

使用許諾契約書が表示されるので「同意します」をチェックして、「次へ」をクリック。

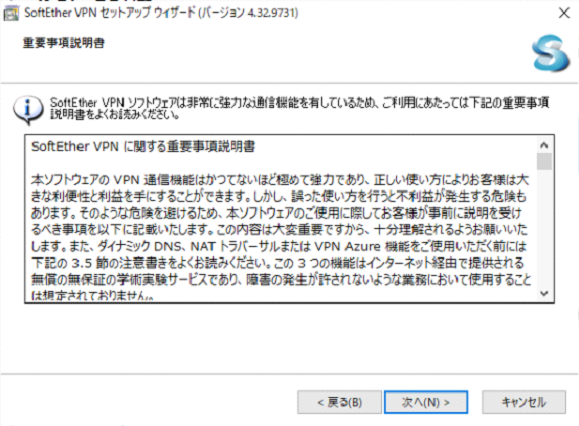

重要事項説明書が表示されるので確認して「次へ」をクリック。

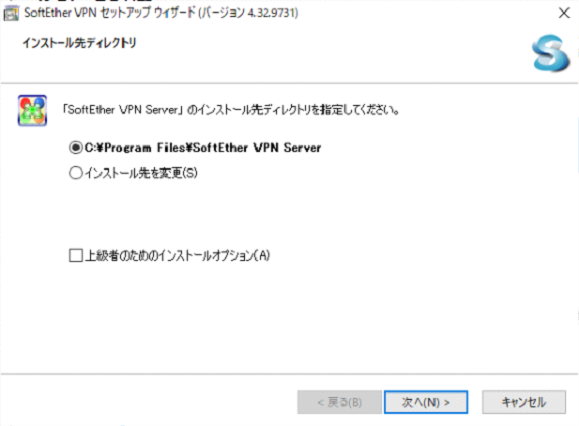

[インストール先ディレクトリを指定してください]と表示されるので、変更する必要がない場合「次へ」をクリックする。

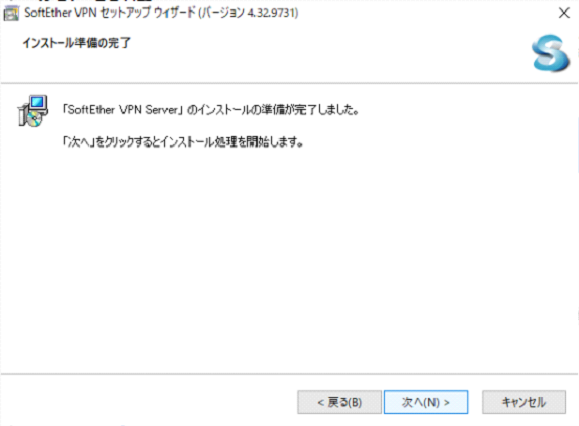

[インストールの準備が完了しました]が表示され「次へ」をクリックするとインストールを始まります。

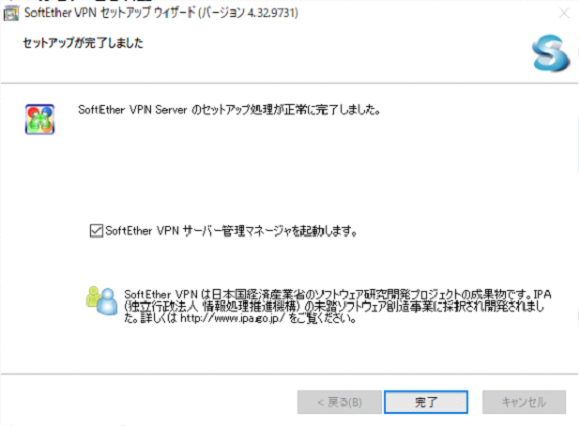

インストールが完了して[セットアップ処理が正常に完了しました]が表示されますので、「完了]をクリックします。

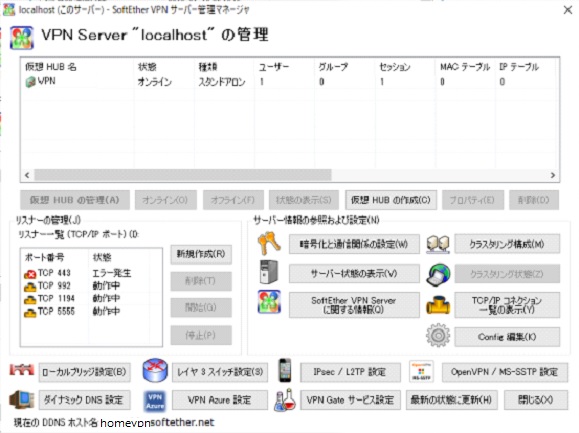

[Softether VPN サーバー管理マネージャ]が起動されます。

![「Softether VPN サーバー管理マネージャ]の画面](https://enjoyasia.net/wordpress/wp-content/uploads/2020/02/image-36.png)

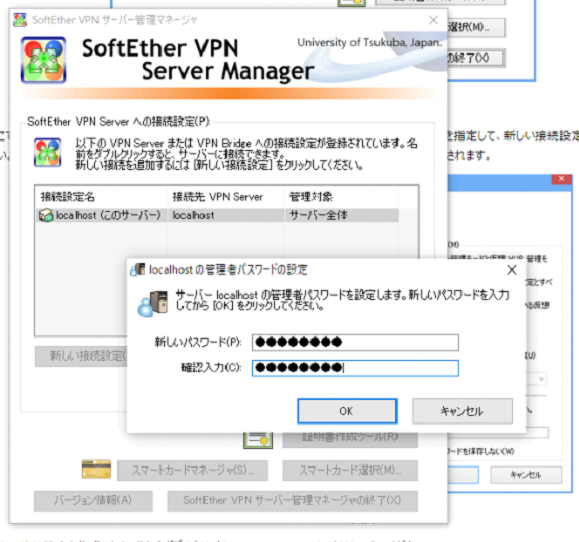

[接続]をクリックすると、次の管理者パスワードの設定をして「OK」をクリックする。

Softether VPN Server 簡易セットアップ画面が表示されます。

ここで、[□リモートアクセス VPN サーバー(R)]にチェックを入れて、「次へ」をクリックすると、[初期化します]のメッセージが表示されるので、「OK」をクリックする。

[仮想HUB名の決定]画面で仮想HUB名を入力して、「OK」をクリックする。

![[仮想HUB名の決定]画面で仮想HUB名を入力する](https://enjoyasia.net/wordpress/wp-content/uploads/2020/02/image-39.png)

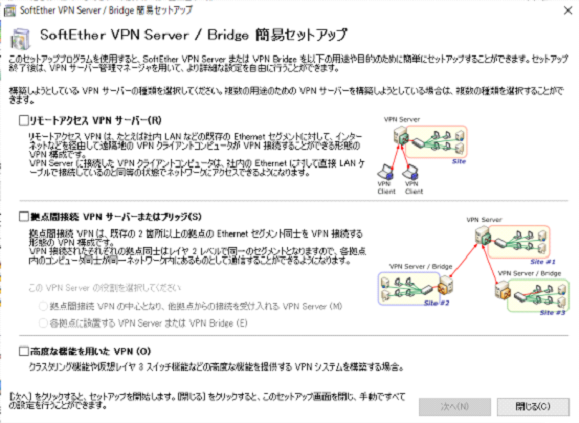

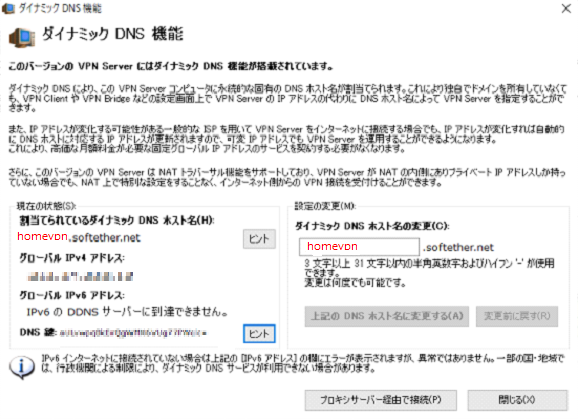

[ダイナミックDNS機能]の画面で、デフォルトのホスト名を変える場合、赤枠にホスト名を入力して[上記のDNSホスト名に変更する]をクリックする。

変更すると、下記の確認画面が表示されるので、設定が問題なければ「閉じる」をクリックする。

次の画面で、[□L2TP サーバー機能を有効にする(L2TP over IPsec)]にチェックを入れる。

![L2TP サーバー機能を有効にする(L2TP over IPsec)]設定](https://enjoyasia.net/wordpress/wp-content/uploads/2020/02/c478b1a6dedb96603a486610161ab963-6.jpg)

次の画面では、[IPsec事前共有鍵]で任意のキーを設定して「OK」をクリックする。

![[IPsec事前共有鍵]でキーを設定](https://enjoyasia.net/wordpress/wp-content/uploads/2020/02/c478b1a6dedb96603a486610161ab963-7.jpg)

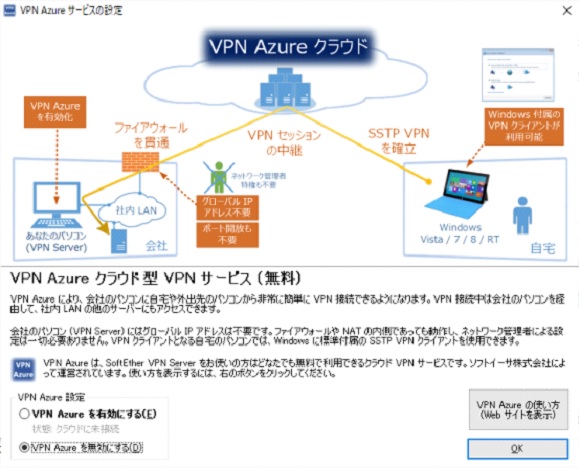

[VPN Azureサービスの設定]画面が表示されますが、[VPN Azureを無効にする]を選択して「OK」をクリックします。

後ほど出て来るルーターのポートマッピングの設定が出来ない場合、こちらで[VPN Azureを有効にする]に設定すると、問題解決出来る場合があります。

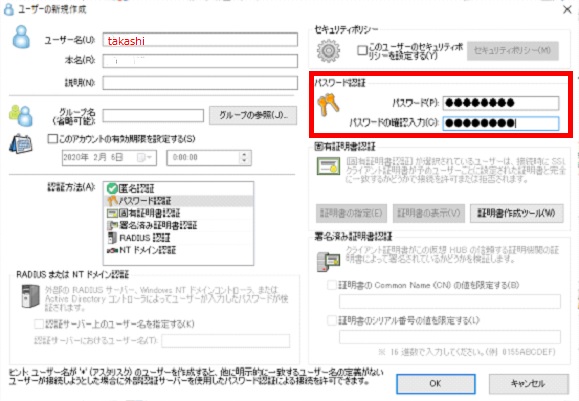

次にユーザー登録を下記画面で行います。[ユーザー作成する]をクリックします。

[ユーザー名]に任意の名前を入れ、パスワードで認証後「OK」をクリックして登録します。

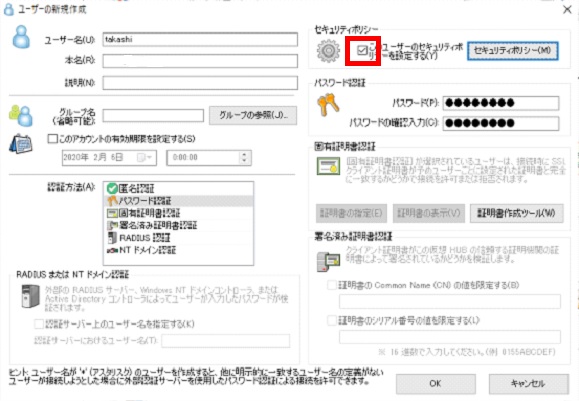

[このユーザーのセキュリティポリシーを設定する]にチェックを入れ、[セキュリティポリシー]をクリックする。

ユーザー登録が終了して「OK」をクリックすると[ユーザーの管理]画面が表示されるので、「閉じる」をクリックします。

![Softether VPN Server [ユーザーの管理]画面](https://enjoyasia.net/wordpress/wp-content/uploads/2020/02/c478b1a6dedb96603a486610161ab963-12.jpg)

ユーザー登録画面に戻り「閉じる」をクリックすると、管理マネージャの画面が表示されます。

以上で、VPN Serverの設定は終了です。後で変更が必要となった時は、この管理マネージャで行います。

ルーターの設定

外部からのアクセスで自宅VPNサーバーに繋げるため、ルーターのポートマッピング機能を使用します。

ここで言うルーターは、家庭に設置されるブロードバンドルーターを意味しており、ADSLや光ファイバーによるインターネット回線と家庭内LANを中継する機器のことを言います。

ポートマッピングとは、外部からグローバルIPアドレスでアクセスしルーターに到着した時「宛先ポート番号」から「プライベートアドレス」に変換する機能です。

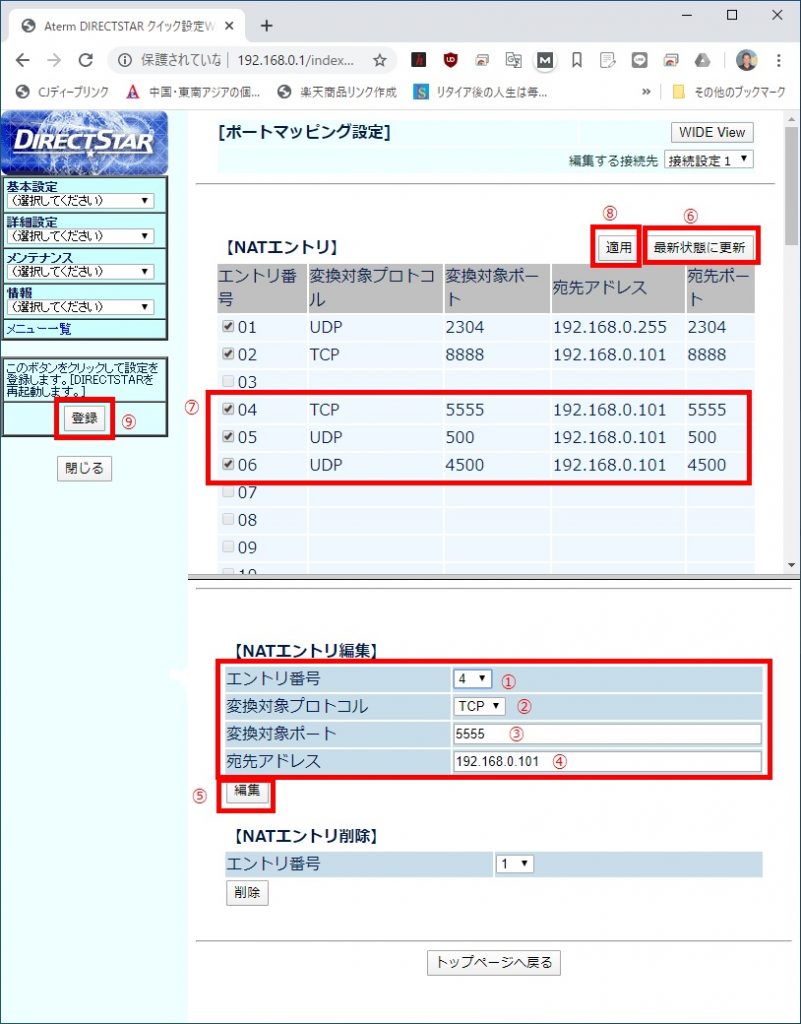

VPNサーバーでは、リスナーポートとして、「443 番」「992 番」「5555 番」の 3 つの TCP/IP ポートとして割り当てられていますが、ここでは「5555 番」を使うことにします。

また、L2TP over IPsec を使用する場合、UDP ポート 500、4500をプライベートIPアドレスに転送するように設定します。

ポートマッピングの設定

ここでは、NEC Aterm DR207Cについて設定例を示しています。

ルーターの設定画面は、ブラウザーで”192.168.0.1″ または”web.etup”と入力して開きます。

左メニューにある[詳細設定]の▼をクリックして、[ポートマッピング設定]を選びます。

[ポートマッピング設定画面]の①の部分[エントリー番号]の空いている番号(この場合は[4])を選択し、②[変換対象プロトコル]に[TCP]、③[変換対象ポート]に[5555]、④[宛先アドレス]にローカルIPアドレスである[192.168.0.101]を設定します。

同様に、[エントリー番号][5]については、[変換対象プロトコル]に[UDP]、[変換対象ポート]に[500]、[宛先アドレス]に[192.168.0.101]を[エントリー番号][6]については、[変換対象プロトコル]に[UDP]、[変換対象ポート]に[4500]、[宛先アドレス]に[192.168.0.101]をそれぞれ設定します。

⑤[編集]をクリックしてから、⑥[最新状態に更新]をクリックすると⑦が表示されますので、エントリー番号にチェックを入れます。最後に⑧[適用]をクリックした後、左メニューの下にある⑨[登録]をクリックすると設定が完了します。

ファイアウォールの設定

パソコンのファイアウォールも UDP パケットを通過させるように下記設定を行います。(下記は、カスペルスキーセキュリティの例)

ポート番号500と4500のUDPパケットを通過させるように設定を行う。

VPNサーバーへの接続

VPNサーバーへ接続テストを行います。VPNサーバーが家庭内LANに接続されている場合、クライアント側は外部から接続する必要があります。そのため、スマホのデザリング、あるいは、ネットカフェなどを利用します。

Windows パソコンからの接続

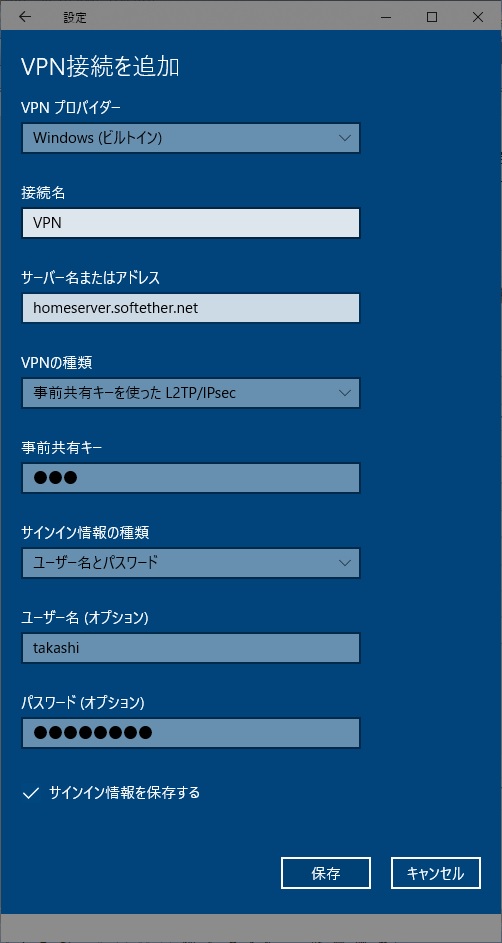

画面左下の[スタート]を右クリックして、[ネットワーク接続]をクリック、左のメニューから[VPN]をクリックします。「[+]VPN接続を追加する」をクリックすると、下記画面が表示されますので、例のように設定します。

設定例:

[VPNプロバイダー]に[Windows(ビルトイン)]を選択し、

[接続名]には任意の名前を

[サーバー名またはアドレス]に管理マネージャで設定したダイナミックDNSホスト名を、

[VPNの種類]に[事前共有キーを使ったL2TP/IPsec]を選択、

[事前共有キー]に管理マネージャで設定した[IPsec事前共有鍵]の値を

[サインイン情報の種類]に[ユーザー名とパスワード]を選択し、

[ユーザー名][パスワード]をそれぞれ入力します。

入力が終わると、[保存]をクリックします。

表示された[接続名]をクリックして、[接続]をクリックすると、VPN接続が開始します。

スマホからの接続

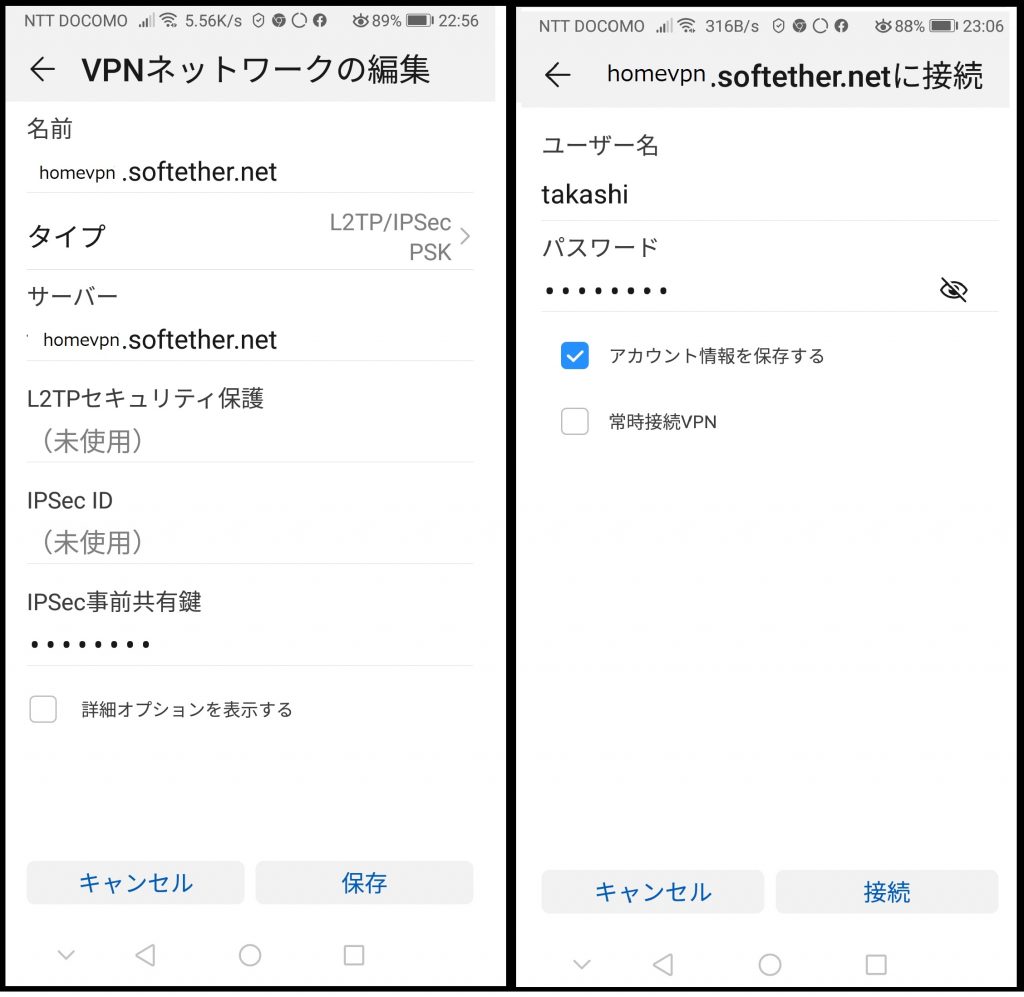

androidでは、[設定][無線とネットワーク][VPN]を選び、[+]をタップします。

[名前]に任意の名前、[タイプ]に[L2TP/IPSec PSK]、[サーバー]に管理マネージャで設定したダイナミックDNSホスト名を、[IPSec事前共有鍵]に管理マネージャで設定した[IPsec事前共有鍵]の値を設定し、[保存]をクリック。

[接続名]をタップすると、[ユーザー名]と[パスワード]を入力する画面に代わりますので、それぞれ入力して、[接続]をクリックするとVPN接続を開始します。

以上で、VPNサーバーの設定が終わり、接続が可能となります。

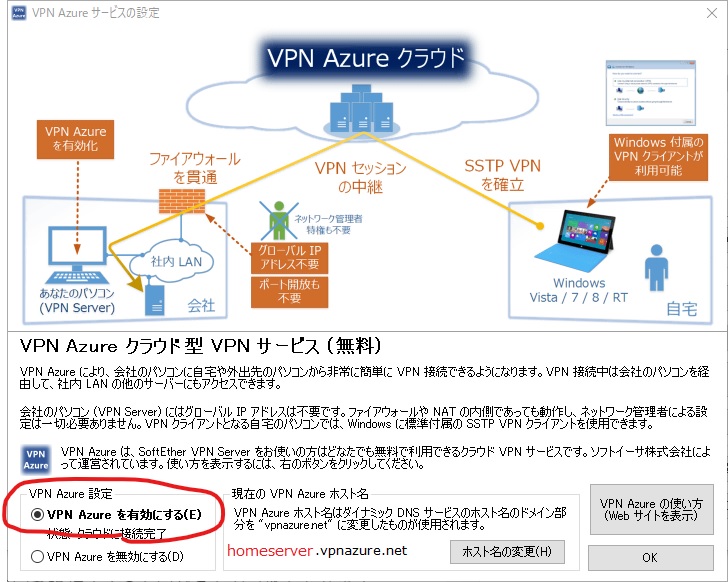

もし、集合住宅などでルーターなどの設定が出来ない場合や、自宅に設置しているルーターの設定が困難な場合は、VPN Azureを試してみて下さい。

VPN Azureでは、ルーターの設定は必要なく、かなりの確率でVPN接続が可能となります。(驚くほど簡単に接続が出来ました)

下の画面で、[VPN Azureを有効にする]にチェックを入れて、「OK」を押します。[ホスト名の変更]をクリックすると、ダイナミックDNSの設定画面が表示されますので、希望のホスト名を入力します。

VPNサーバーを経由して出来ること

もともとVPNサーバーは企業内のLANに安全に接続する方法として利用されてきました。それを家庭内にも導入し外部から安全に接続出来るようにしたのが、自宅VPNサーバーです。

基本的に家庭内LANに接続された状態となり、自宅で操作するのと同じことが可能となります。

このため、自宅のLAN上にあるハードディスクにアクセスしてファイルのアップロードやダウンロードをしたり、他のパソコンを起動・停止したり、メディアファイルを再生することなど多くのことが可能となります。

LAN内アクセス以外には、通常の利用と同じようにインタネット上のWEBサイトを見たり、海外では見られない国内限定の動画配信サービスを視聴することが可能となります。

自宅のテレビを見る

自宅VPNサーバーに接続して自宅のテレビを見ることが出来ます。

自宅のパソコンにTVチューナーを接続して配信サーバーをインストールするとVPNサーバー経由でテレビを見ることが出来ます。VPNサーバーと配信サーバーと同じパソコンで行えば1台で済みます。

詳しくは、下記リンクを参照下さい。

Tver、動画配信サービスを見る

テレビ番組とは別にインターネット動画配信サービスとして、TVer(日テレ、テレビ朝日、TBS、TV東京、フジテレビなど民放テレビ局が運営する動画配信サービス)、GYAO(人気テレビドラマやアニメなどの無料動画配信サービス)、FOD(フジテレビ系の動画配信サービス)、AbemaTV(サイバーエージェントとテレビ朝日が共同で運営する動画配信サービス)などを視聴することがありますが、これらは海外から視聴することは出来ません。

海外から自宅VPNサーバーに接続して、自宅からこれらの動画配信WEBサイトに接続すれば、視聴が可能となります。

外出先・海外から安全なインタネット利用

空港をはじめ、ホテル・レストラン、商業施設での無料WiFiスポットなどでの接続は、一般に暗号化がされていない場合が多く、自宅VPNサーバー経由でより安全・安心なインターネット利用が可能となります。

出先から銀行にアクセスしたり、ショッピングサイトでクレジットカードを入力したりすることがあっても、自宅VPNサーバー経由であれば、自宅から接続するのと同じ環境となり安心して利用することが出来るようになります。

セキュリティ面でも安心して使えるSoftether VPN

Softether VPN サーバーには標準でアクセスログを残しており、VPN Server 全体の動作が保存されるようになっています。

このログには、VPN Server の起動と終了、そしてすべてのVPN接続に関する詳細な動作記録が記録されており、不正アクセスなどを検出することができるようになっていますので、もし第三者に不正利用されていた場合も、事前共有鍵やパスワードを変更したりして対策することが出来ます。

下記のリストはログファイルの抜粋ですが、VPNサーバーを起動してから終了するまでのVPNサーバーへの接続状況が分かります。

ログからは、接続がクライアント1からクライアント8までの8つの接続があり、その開始時刻と終了時刻が確認できます。また、接続元のグローバルIPアドレスも表示されているので、どこからの接続かが分かります。

接続開始・終了時刻や自分のパソコンやスマホのグローバルIPアドレス(”確認くん”などで調べられる)と照合して不正なアクセスがあればチェック出来ます。(万が一あればの話ですが)

2020-02-20 12:47:40.303 ------------------------------------------------------

2020-02-20 12:47:40.303 SoftEther VPN Server Version 4.32 Build 9731 (Japanese)

2020-02-20 12:47:40.303 SoftEther VPN Server エンジンを起動しました。

・・・・

2020-02-20 12:47:40.334 TCP リスナー (ポート 5555) を開始しています。

2020-02-20 12:47:40.334 TCP リスナー (ポート 5555) が開始されました。クライアントからの接続を待機しています。

・・・・

2020-02-20 16:02:02.748 IPsec クライアント 1 (119.240.143.134:60593 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 16:08:42.679 IPsec クライアント 2 (101.102.202.81:171 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 16:29:15.234 IPsec クライアント 2 (101.102.202.81:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 16:11:00.833 IPsec クライアント 1 (119.240.143.134:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 16:39:11.471 IPsec クライアント 3 (101.102.202.81:500 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 16:47:54.621 IPsec クライアント 3 (101.102.202.81:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 16:52:41.187 IPsec クライアント 4 (101.102.202.81:500 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました

・・・・

2020-02-20 17:01:55.033 IPsec クライアント 4 (101.102.202.81:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 21:22:11.421 IPsec クライアント 5 (49.129.185.187:33764 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 21:24:15.580 IPsec クライアント 5 (49.129.185.187:4500 ->

192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 21:48:47.364 IPsec クライアント 6 (49.129.185.187:16758 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 22:00:09.729 IPsec クライアント 6 (49.129.185.187:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 22:19:00.750 IPsec クライアント 7 (110.233.245.219:36107 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 22:19:34.907 IPsec クライアント 8 (49.129.185.187:29771 -> 192.168.0.101:500): 新しい IPsec クライアントを作成しました。

・・・・

2020-02-20 23:23:07.679 IPsec クライアント 8 (49.129.185.187:17502 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-20 22:26:25.828 IPsec クライアント 7 (110.233.245.219:4500 -> 192.168.0.101:4500): この IPsec クライアントを削除しました。

・・・・

2020-02-21 00:06:37.950 サーバー エンジンのシャットダウン処理を開始しています。

2020-02-21 00:06:37.950 すべての TCP リスナーを停止します。

2020-02-21 00:06:38.591 TCP リスナー (ポート 5555) を停止しています。

2020-02-21 00:06:38.622 TCP リスナー (ポート 5555) の停止が完了しました。

2020-02-21 00:06:38.810 すべての TCP リスナーの停止が完了しました。

2020-02-21 00:06:38.810 すべての仮想 HUB を停止しています。

2020-02-21 00:06:41.372 SoftEther VPN Server エンジンは正常にシャットダウンされました。

2020-02-21 00:06:41.372 ------------------------------------------------------</pre>